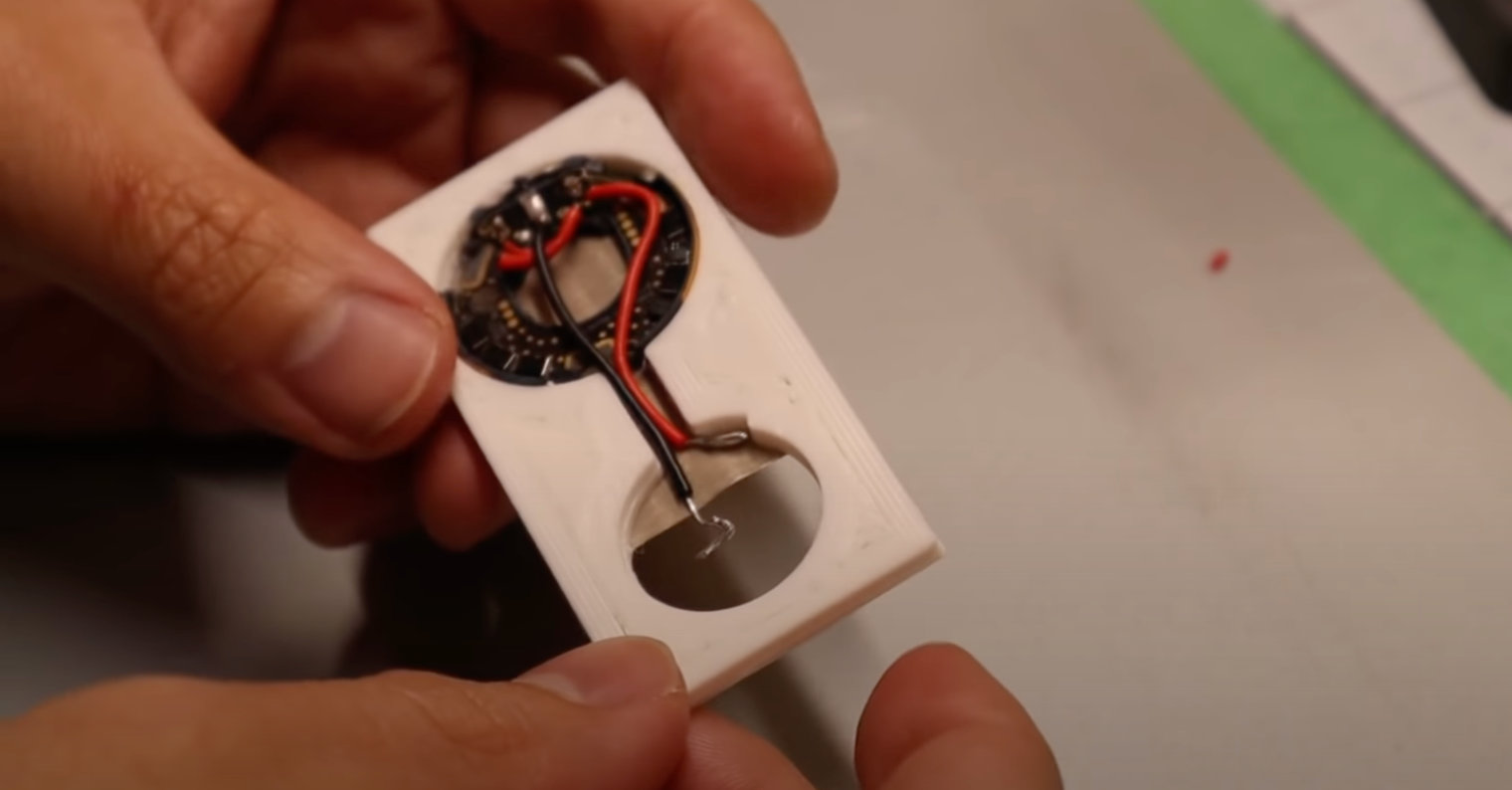

L-AirTag smart locator lanqas ilu fis-suq għal ġimgħatejn u diġà ġie hacked. Dan ħa ħsiebu l-espert Ġermaniż tas-sigurtà Thomas Roth, li jmur bil-laqam Stack Smashing, li seta’ jippenetra direttament fil-mikrokontrollur u sussegwentement jimmodifika l-firmware tiegħu. L-espert informa dwar kollox permezz ta’ posts fuq Twitter. Kienet l-intrużjoni fil-mikrokontrollur li ppermettielu jibdel l-indirizz URL li l-AirTag imbagħad jirreferi għalih fil-mod ta 'telf.

Yesss!!! Wara sigħat ta 'pprova (u brikk 2 AirTags) irnexxieli nidħol fil-mikrokontrollur tal-AirTag! 🥳🥳🥳

/cc @colinoflynn @LennertWo pic.twitter.com/zGALc2S2Ph

- stacksmashing (@ghidraninja) Jista 8, 2021

Fil-prattika, taħdem sabiex meta tali locator ikun fil-modalità ta 'telf, xi ħadd isibha u jpoġġih fuq l-iPhone tagħhom (għall-komunikazzjoni permezz ta' NFC), it-telefon joffrilhom biex jiftħu websajt. Dan huwa kif il-prodott jaħdem b'mod normali, meta sussegwentement jirreferi għal informazzjoni mdaħħla direttament mis-sid oriġinali. Xorta waħda, din il-bidla tippermetti lill-hackers jagħżlu kwalunkwe URL. L-utent li sussegwentement isib l-AirTag jista’ jaċċessa kwalunkwe websajt. Roth qasam ukoll vidjo qasir fuq Twitter (ara hawn taħt) li juri d-differenza bejn AirTag normali u hacked. Fl-istess ħin, ma rridux ninsew li nsemmu li t-tkissir fil-mikrokontrollur huwa l-akbar ostaklu kontra l-manipulazzjoni tal-ħardwer tal-apparat, li issa sar xorta waħda.

Naturalment, din l-imperfezzjoni hija sfruttata faċilment u tista 'tkun perikoluża f'idejn ħżiena. Il-hackers jistgħu jużaw din il-proċedura, pereżempju, għall-phishing, fejn jattiraw data sensittiva mill-vittmi. Fl-istess ħin, tiftaħ il-bieb għal fannijiet oħra li issa jistgħu jibdew jimmodifikaw l-AirTag. Kif Apple se tittratta dan għalissa mhuwiex ċar. L-agħar xenarju huwa li l-lokatur modifikat b'dan il-mod xorta se jkun kompletament funzjonali u ma jistax jiġi mblukkat mill-bogħod fin-netwerk Sib Tiegħi. It-tieni għażla tinstema aħjar. Skont hi, il-ġgant minn Cupertino jista’ jittratta dan il-fatt permezz ta’ aġġornament tas-software.

Bniet demo malajr: AirTag b'NFC URL modifikat modified

(Kejbils użati biss għall-enerġija) pic.twitter.com/DrMIK49Tu0

- stacksmashing (@ghidraninja) Jista 8, 2021

Jista 'jkun jinteressak

Biss sensazzjoni, bużżieqa minfuħa bla bżonn. Dan m'għandu l-ebda impatt kbir fuq l-iskop primarju tal-AirTag. Ma naħsibx li rridu ninkwetaw dwar xi hacking tal-massa tal-fobs ewlenin tagħna.

U x’kiseb? Ma narax kif jista’ jkun tajjeb għal ħadd.

Iva, dik hija s-sigurtà famuża ta 'Apple :-(

Għalija, AirTag huwa apparat kompletament inutli! Hemm ħafna oħrajn fis-suq, bl-istess funzjonijiet, u bħala bonus għal terz tal-prezz :-)